«Это случилось»

Когда происходит хакерская атака, никто не верит, что это случилось именно с ними. Психологи называют это оптимистическим смещением — когнитивной ошибкой, при которой люди убеждены: плохое случится не с нашей компанией и не в этом году.

А потом наступает обычное рабочее утро, когда приходит уведомление из IT о том, что сервисы лежат: почта не открывается, 1С не запускается, а на экранах высвечивается сообщение с требованием выкупа. Это в лучшем случае. В худшем — об атаке становится известно спустя часы, когда злоумышленники уже сделали то, что хотели.

Как до этого доходит и кто виноват? Есть 3 группы причин.

- Технические. Устаревшее ПО без обновлений, открытые порты, отсутствие мониторинга. Подозрительная активность может идти неделями, и никто не узнает.

- Организационные. Доступы и инфраструктура находятся без внимания: избыточные права, устаревшие учетные записи, отсутствие контроля за подрядчиками. В такой среде злоумышленник, получив один доступ, может быстро расширить его и закрепиться в системе.

- Человеческий фактор. Это самый весомый фактор. Фишинговое письмо, слабый пароль, отсутствие MFA — и дверь открыта.

Хорошая новость: все три группы поддаются контролю. Плохая — только до атаки, не после. Но если вы читаете это уже после, то можно свести потери к минимуму.

Для наглядности будем использовать реальный кейс: промышленное предприятие, которое пережило полное шифрование инфраструктуры из-за уязвимости в Microsoft Exchange Server и встало с колен.

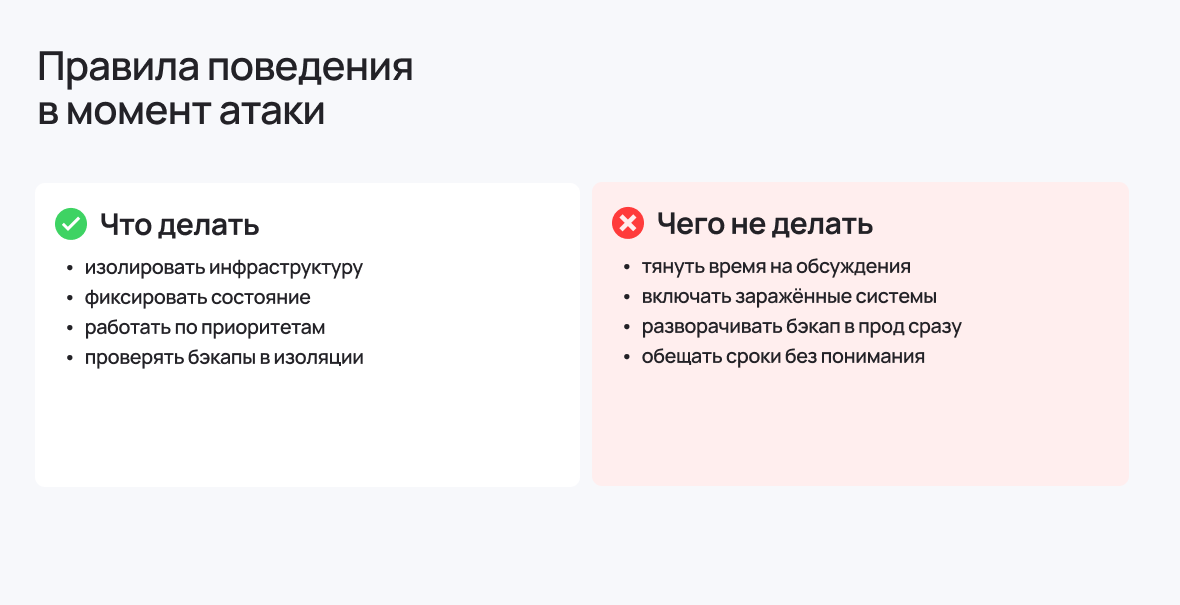

Шаг 1. Отключить и зафиксировать (0–15 минут)

Первое, что делает большинство людей при обнаружении атаки, — начинают разбираться. Но в 2026 году атаки автоматизированы настолько, что от момента проникновения до полного шифрования инфраструктуры может пройти меньше часа.

Поэтому в первые минуты важны не обсуждения, не включение антивирусов и куча других действий, а последовательные действия.

Остановить распространение атаки

В зависимости от архитектуры это может быть:

- отключение сети целиком;

- изоляция сегментов;

- остановка VPN и внешних подключений;

- отключение скомпрометированных узлов.

Принять решение без согласований

Очень важно заранее определить, кто принимает решение об отключении. Если такой человек назначен до инцидента, это уже половина успеха, и можно действовать сразу.

Если заранее назначенного ответственного нет, решение должен брать на себя тот, у кого есть максимальные полномочия и минимальная дистанция до проблемы: CEO, IT-директор, CISO или руководитель инфраструктуры.

Здесь действует простое правило: лучше быстро локализовать атаку ценой жесткой остановки, чем потерять часы на согласования и получить в разы больший ущерб.

Зафиксировать состояние

Пока сеть отключается, фотографируем экраны, записываем показания систем мониторинга, сохраняем логи, если они еще доступны. Это криминалистическая сохранность: эти данные понадобятся для расследования, для регуляторов и для страховщиков.

Шаг 2. Понять, что осталось (0–2 часа)

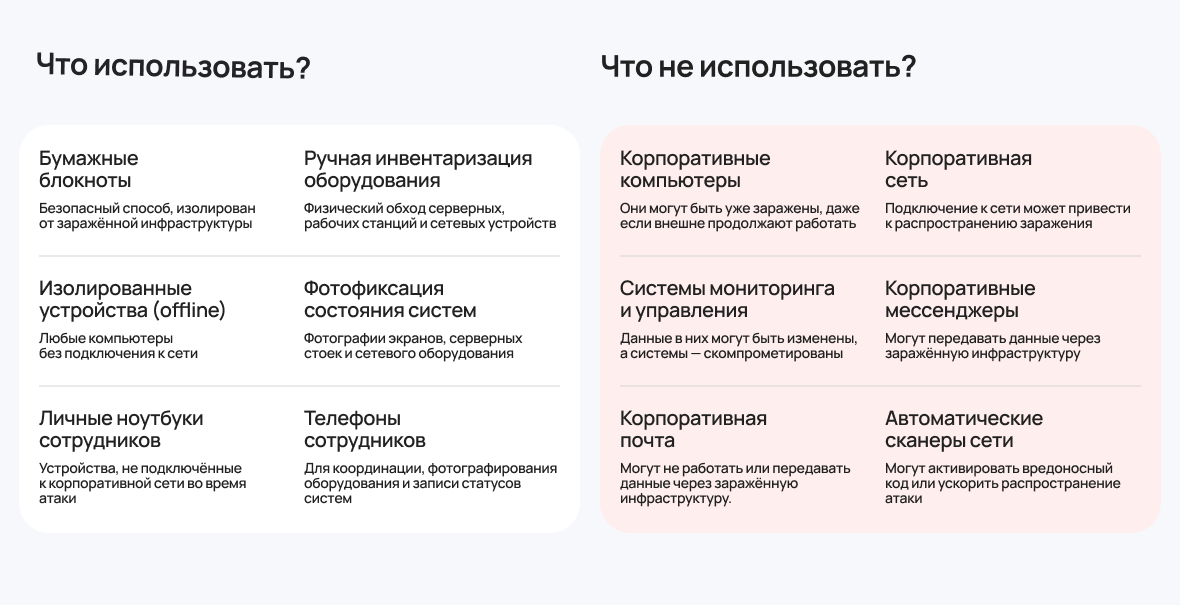

После отключения сети начинается самая «приземленная» часть работы — ручная инвентаризация.

Для инвентаризации стоит использовать только те инструменты, которые не были подключены к корпоративной сети в момент атаки. Личные ноутбуки, телефоны — все что угодно, кроме корпоративной инфраструктуры.

В буквальном смысле люди с ноутбуками и блокнотами обходят серверные, рабочие станции и сетевое оборудование. Задача этих людей — составить три списка:

- системы, которые работают и не тронуты;

- системы, которые зашифрованы или недоступны;

- системы, статус которых непонятен.

Третий список является самым важным: там могут быть машины, которые еще не зашифрованы, но уже заражены.

Параллельно инвентаризации идет приоритизация — фиксация того, что должно работать, чтобы бизнес выжил в ближайшие 24–48 часов. Для большинства компаний это почта, базовые финансовые операции и телефония.

Шаг 3. Найти точку отката (0–2 часа)

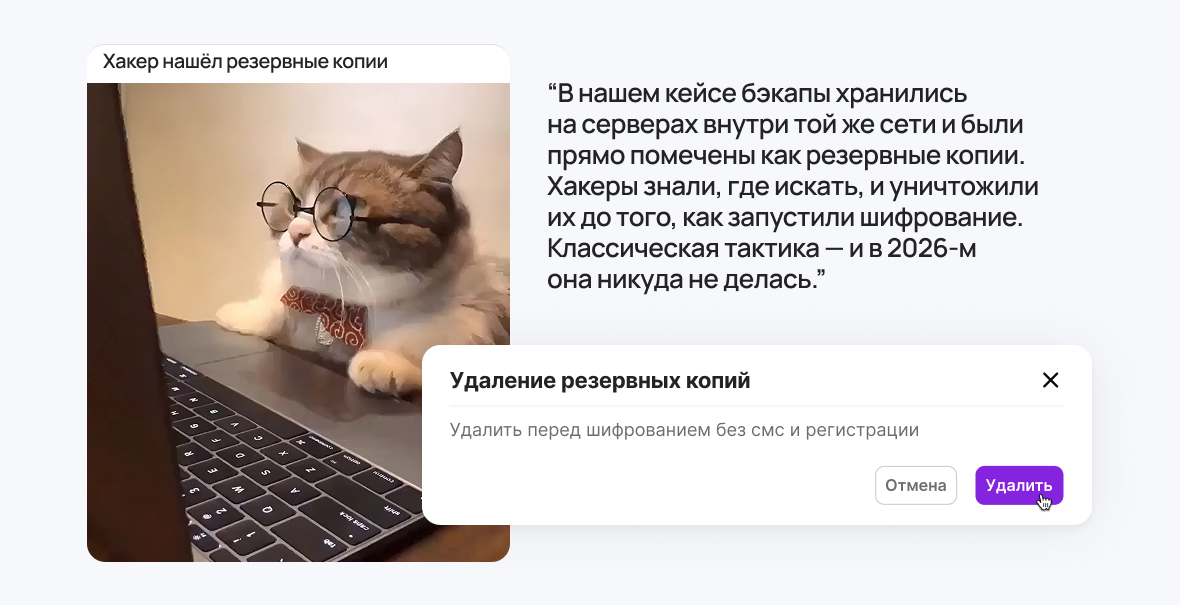

Чтобы найти доверенный бэкап, который поможет откатиться, первым делом определите, где он физически находился в момент атаки. Если в той же сети, то с высокой вероятностью он уничтожен.

Если бэкап доступен, не торопитесь его разворачивать. Сначала проверьте дату создания: если она попадает в период, когда атака уже могла идти в фоне, бэкап может быть заражен. Сравните хеш-суммы файлов с теми, что фиксировались ранее (если фиксировались).

Только после этого разворачивайте — но не в производственную инфраструктуру, а в изолированную среду. И прогоните через антивирус на чистой машине до того, как трогать что-либо еще.

Если бэкапов нет

Это худший сценарий, но не тупик. Здесь есть несколько советов.

- Ищите уцелевшие данные вручную. Теневые копии (Volume Shadow Copies), фрагменты на серверах, которые не попали под шифрование, локальные копии на рабочих станциях сотрудников, которые не были подключены к сети в момент атаки, данные в почтовых архивах.

- Если своих копий нет, то можно обратиться к специализированным командам. Это долго и дорого, без гарантий, но в ряде случаев позволяет вернуть часть данных или хотя бы понять масштаб потерь.

Как правило, платить выкуп не рекомендуется: никаких гарантий возврата данных нет, а деньги уйдут на финансирование следующих атак.

В 2026 базовое правило 3-2-1 часто уже недостаточно. На практике все чаще ориентируются на усиленные схемы вроде 3-2-1-1 или 3-2-1-1-0: с офлайн/неизменяемой резервной копией и регулярной проверкой восстановления.

Шаг 4. Сообщить всем кому нужно (0–24 часа)

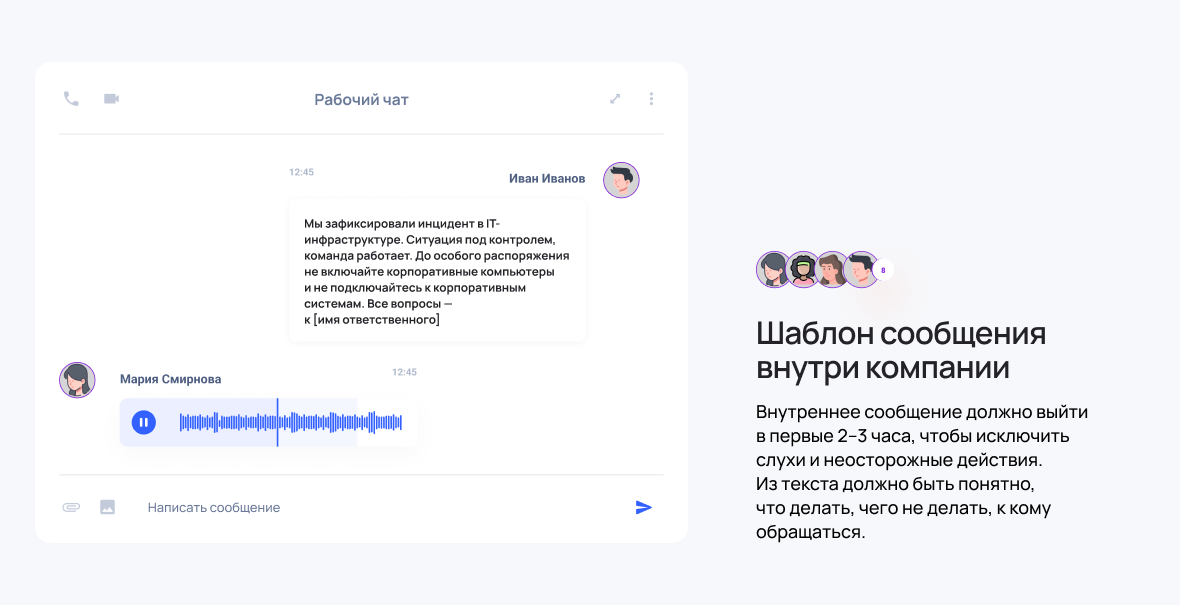

Внутри компании

Внутреннее сообщение должно выйти в первые 2–3 часа, чтобы исключить слухи и неосторожные действия. Из текста должно быть понятно, что делать, чего не делать, к кому обращаться.

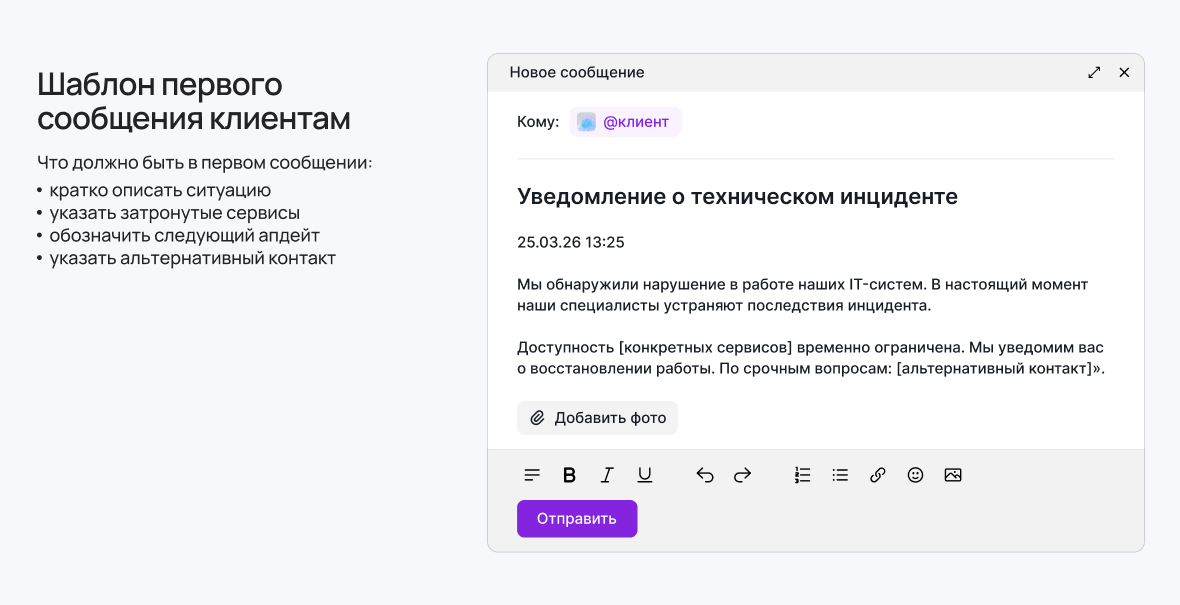

Клиенты и партнеры

Первое сообщение — в течение 24 часов. Честность без лишних деталей, обещания только те, которые точно выполните. Не называйте масштаб утечки и сроки восстановления, если еще не знаете.

Регуляторы

Если компания относится к субъектам КИИ или работает с персональными данными — уведомление обязательно. Сроки в 2026 году:

- ФСБ через ГосСОПКА: 3 часа для значимых объектов КИИ, 24 часа для остальных. С января 2026 года взаимодействие — только через личный кабинет НКЦКИ в постоянном режиме, не разовыми письмами.

- Роскомнадзор при утечке персональных данных: 24 часа о факте, 72 часа о результатах внутреннего расследования и виновных.

Фиксируйте время обнаружения с точностью до минуты — от этого отсчитываются все сроки. В уведомлении фиксируйте только факты: что произошло, когда обнаружено, какие меры приняты. Юрист должен участвовать в подготовке каждого уведомления.

Шаг 5. Поднять бизнес (1–7 дней)

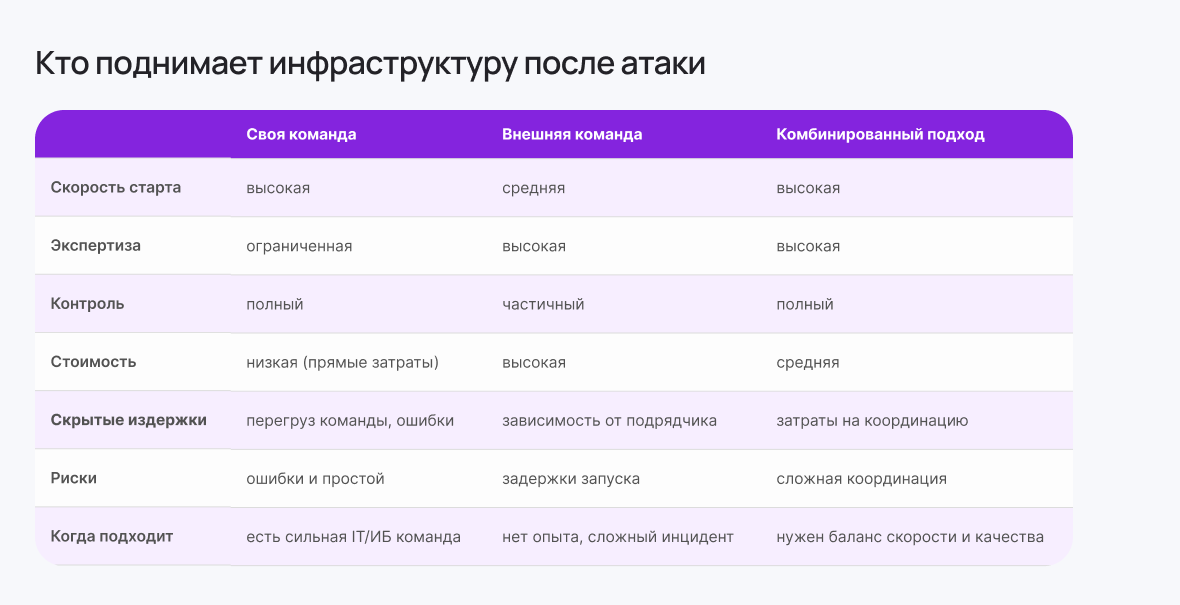

К этому моменту у вас уже есть картина: что живо, что нет, есть ли бэкап. Теперь нужно принять решение — кто и как поднимает инфраструктуру. Здесь три пути: своими силами, с привлечением внешней команды или комбинация.

Вне зависимости от того, кто восстанавливает — свои или подрядчик, — нужен один ответственный, который координирует весь процесс.

Если реализуете своими силами, то стандартный план восстановления выглядит так.

- День 1–3: что запускаем первым. Берете список приоритетов из инвентаризации и идете по нему сверху вниз.

В нашем кейсе в первые сутки подняли почту, телефонию и базы 1С — этого хватило, чтобы бизнес не встал полностью.

- День 3–7: контрольные точки. Фиксируем прогресс восстановления. Перед подключением каждой следующей отвечайте на три вопроса: среда чистая? Точка входа злоумышленников закрыта? Мониторинг настроен? Если хотя бы один ответ «не знаем», то не подключаем систему.

- Параллельно всему. Проверяйте, нет ли злоумышленников в сети до сих пор. Все рабочие станции — полная очистка, только после этого подключение к инфраструктуре.

Восстановление закончено, когда критические процессы работают в штатном режиме, точка входа закрыта и подтверждена, мониторинг настроен.

Шаг 6. Разобрать и закрыть дыры (1–6 месяцев)

После атаки компании нужно пройти стандартные практики.

- Первое — ретроспектива. Это хорошая практика, чтобы понять, что пошло не так. Правильное ретро отвечает на 4 вопроса: как была реализована атака? Что сработало в нашей реакции? Что не сработало? Что меняем, чтобы это не повторилось?

- Второе — стратегические изменения. Атака обнажает все, что было сломано до нее. После восстановления системно закрывайте то, через что вошли: сегментируйте сеть, изолируйте бэкапы, внедряйте MFA, закрывайте открытые порты, разделяйте тестовую и продакшн-среды.

- Третье — документирование. Инцидент документируется полностью: хронология событий, принятые решения, итоговый ущерб. Регуляторам нужен отчет, страховщикам — обоснование выплаты, вам — чтобы не повторить то же самое.

Вместо заключения

Антикризисное восстановление — это не только задача ИБ. Это управленческая функция: кто принимает решение об остановке, кто коммуницирует наружу, кто фиксирует ущерб, кто утверждает приоритеты восстановления. В момент хакерской атаки у вас не будет времени читать статьи и искать инструкции.

Лучший план восстановления — тот, который написан до атаки, а не после нее. Провести обследование и понять, где у вас дыры, кто за что отвечает и что произойдет, если завтра все ляжет. Это занимает куда меньше времени и стоит куда дешевле, чем восстановление после атаки.

Скопировать ссылку

Скопировать ссылку