Что такое гонка ИИ вооружений в контексте банковской сферы

Отечественный банковский сектор — безусловный лидер цифровизации прошлых лет — оказался в эпицентре идеального шторма. Когда, с одной стороны, амбиции по созданию суверенных больших языковых моделей (LLM) разбиваются о жесткий инфраструктурный дефицит вычислительных мощностей. С другой — меняется сама парадигма безопасности.

Это создает опасный дисбаланс. Как показывает наше исследование «Киберугрозы 2025–2026», пока легальный бизнес решает вопросы импортозамещения и поиска железа, теневой рынок внедряет ИИ-инструменты без бюрократических задержек. Противостояние перестает быть конкуренцией продуктов и превращается в то, что принято называть «гонкой вооружений».

Кто-то скажет, что ИИ-гонка — это соревнование технологических гигантов за создание самого «человечного» чат-бота. Однако для финансового сектора, и особенно для российских банков в 2025 году, этот термин имеет принципиально иное, куда более прагматичное значение, которое можно разделить на два ключевых направления.

Направление № 1: битва за маржинальность

Первым измерением противостояния становится борьба за экономическую эффективность. Масштаб потенциального влияния технологий подтверждается глобальными оценками: внедрение ИИ способно обеспечить мировому банковскому сектору прирост прибыли на уровне $370 млрд.

В российских реалиях прогноз выглядит сопоставимо. Интеграция генеративного искусственного интеллекта может принести отечественным банкам до 1,9 трлн рублей дополнительной стоимости уже в горизонте ближайших 2–5 лет. По данным экспертов, к 2030 году использование алгоритмов позволит увеличить чистую прибыль финансовых организаций на 12–15%.

В этом контексте технологическое отставание трансформируется в прямые финансовые потери. Игнорирование ИИ-решений фактически означает отказ от возможностей двузначного роста рентабельности. В условиях, когда лидеры рынка оптимизируют операционные расходы через автоматизацию рутины, сохранение традиционных процессов и избыточного штата делает бизнес-модель планово неконкурентоспособной. Но этот вектор нам не так интересен, так как следующий.

Направление № 2: противостояние в контуре безопасности

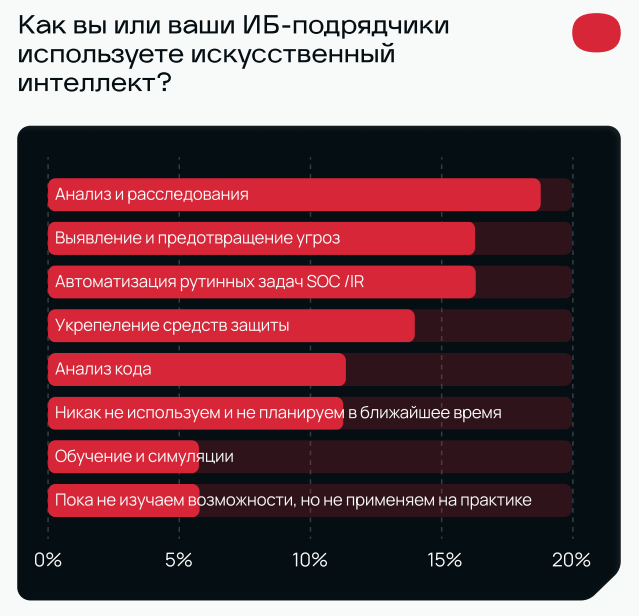

Вторым направлением становится вопрос операционной устойчивости в агрессивной цифровой среде. Согласно данным нашего свежего исследования «Киберугрозы 2025–2026», отрасль перешла в фазу жесткого противостояния: общая частота инцидентов в начале года уже выросла на 43% по сравнению с предыдущим периодом.

Что это значит? На текущий момент компетенции злоумышленника перестают быть ограничивающим фактором. Теневой рынок предлагает масштабируемые «коробочные» решения на базе специализированных генеративных моделей. А стоимость инструментов первичного доступа варьируется от $100 для массовых атак до $10 000 для целевых взломов крупных инфраструктур.

Доступность таких технологий создает критический временной разрыв, угрожающий стабильности финансовых институтов:

- На стороне атаки: среднее время, необходимое для закрепления в периметре после проникновения, составляет всего 40–60 минут.

- На стороне защиты: цикл обработки инцидента — от обнаружения до закрытия — достигает в среднем 4,5 суток. При этом лаг на первичное выявление уязвимости может исчисляться неделями.

В условиях такой перегрузки одним из подходов к выравниванию баланса становится частичное делегирование рутины интеллектуальным ассистентам — так называемым «SOC-копилотам». Передача однообразных операций ИИ-ассистентам позволяет сортировать сигналы и формировать сценарии реагирования в режиме реального времени.

Интерес ситуации заключается в разнице скоростей внедрения: злоумышленники используют облачные мощности и готовые эксплойты мгновенно, тогда как банки вынуждены проходить длительные процедуры закупок, согласований и интеграции.

Направление № 3: использование хакерами Prompt-Injection

Развитие банковских сервисов на базе генеративного ИИ порождает класс угроз, к которым индустрия пока не выработала иммунитет. Если раньше мошенники использовали социальную инженерию против людей, то теперь они применяют ее против алгоритмов. Речь идет о промпт-инъекциях (Prompt Injection) — технике, которая в выпуске OWASP Top 10 for LLM Applications (редакция 2025) указана как риск №1.

Для банковского сектора реализация данного вектора угроз сопряжена со следующими рисками:

- Компрометация данных: промпт-инъекции позволяют обходить фильтры безопасности для извлечения конфиденциальной информации из контекста предыдущих взаимодействий из предоставленного модели контекста.

- Несанкционированные действия: модель может быть использована для инициации транзакций или изменения прав доступа в интегрированных системах без авторизации владельца.

Сжатые сроки вывода продуктов на рынок предопределяют запуск ИИ-сервисов без проведения специализированного аудита. Тестирование силами внутренних подразделений зачастую ограничивается проверкой классических векторов атак, что недостаточно для выявления уязвимостей, специфичных для больших языковых моделей (LLM). В текущих условиях навыки защиты от промпт-инъекций требуют выделенной экспертизы на стыке лингвистического анализа и информационной безопасности.

В итоге мы подходим к главному тезису материала. Российские банки рискуют проиграть эту гонку ИИ-вооружений вовсе не потому, что у них нет идей или отсутствует стратегия. Проблема носит комплексный характер, который мы разберем ниже.

Во-первых — дефицит вычислительных мощностей

Фундаментом любой ИИ-стратегии является не программный код, а вычислительные мощности. Однако глобальная конъюнктура формирует для российского рынка крайне неблагоприятный сценарий. Конкуренция между Google и OpenAI спровоцировала не только технологическую гонку, но и шоковый спрос на чипы памяти, вызвавший глобальный дефицит. В условиях, когда мировые гиперскейлеры консолидируют доступные партии H100, отечественные компании сталкиваются с физическим отсутствием предложения.

То есть если раньше железо было достать сложно из-за наложенных санкций и ограничений, но возможно при условии значительной переплаты, то сейчас весь этот процесс переходит в формат нереального.

Математика процесса: обучение собственной большой языковой модели (LLM) с параметрами 70+ млрд требует наличия кластера из 1 000–5 000 передовых GPU. Потребности лидеров рынка, например Сбера, исчисляются тысячами чипов ежегодно только для поддержания текущих позиций. В реалиях санкционной изоляции и перегретого мирового рынка нетрудно догадаться, что происходит с этой задачей.

Показательным индикатором реального положения дел служит также смена технологического вектора ключевых игроков. Тот факт, что крупные игроки начинают использовать открытые модели Qwen и DeepSeek, свидетельствует о недостаточности собственных мощностей.

Ситуация усугубляется ужесточением государственного регулирования. Новые требования Правительства от 9 декабря 2025 года формируют фактически запретительный барьер для входа в реестр отечественного ПО. Критерии, включающие наличие собственного ЦОД мощностью 10 МВт и хранилища на 1 эксабайт, автоматически увеличивают капитальные затраты (CAPEX) на 40–70%. Регулятор требует промышленных масштабов именно в тот момент, когда доступ к оборудованию физически ограничен.

Во вторых — нехватка человеческих ресурсов

Вычислительный суверенитет невозможен без интеллектуального и чтобы обучать, а также поддерживать сложные нейросетевые модели, нужны не просто программисты, а исследователи и инженеры высшей квалификации. А их на рынке критически не хватает.

Ситуация с кадрами вышла за рамки «рабочих трудностей» и приобрела характер системного кризиса. По данным hh.ru на ноябрь 2025 года, 44% российских компаний испытывают острый дефицит специалистов по ИИ.

Но для банковского сектора ситуация еще драматичнее, так как удар приходится по двум самым чувствительным направлениям:

- Информационная безопасность: по сути, линия, которая должна сдерживать рост атак, но людей на ней не хватает.

- ML-инженеры и специалисты по нейросетям: это самые востребованные и дефицитные роли на рынке. Без них купленные видеокарты превращаются в бесполезный металлолом.

Результаты нашего исследования также подтверждают этот тренд изнутри отрасли. Участники рынка называют «Кадры / HR-дефицит» одним из ключевых барьеров для внедрения новых решений (17,1% респондентов), ставя его в один ряд с нехваткой бюджета.

Это создает замкнутый круг. Банки хотят внедрять сложные системы — SOC-копилоты, генеративный антифрод, LLM-консультантов. Но реализовать эти амбиции некому. Рынок до сих пор перегрет зарплатной гонкой: компании перекупают друг у друга одних и тех же DevOps-инженеров и экспертов по ИБ, раздувая бюджеты, но не увеличивая общее количество компетенций в стране.

В-третьих — бюрократизм внутри корпораций

Картину дефицита «железа» и кадров дополняет третий критический фактор — внутренняя бюрократия. К внешним проблемам добавляется запредельный уровень бюрократизма самих корпораций. Статистика опроса практиков рынка рисует парадоксальную картину. На вопрос «Какие основные барьеры мешают внедрению новых решений?» респонденты ответили следующим образом:

- Корпоративные процессы (28,6%) — абсолютный лидер антирейтинга.

- Бюджет (20%) — лишь на втором месте.

- Кадровый дефицит (17,1%) — замыкает тройку.

- Легаси-системы и регуляторика (по 14,3%).

Внутренняя неповоротливость мешает развитию сильнее, чем отсутствие денег. У банка может быть бюджет на закупку серверов и даже найдены редкие специалисты, но проект умирает или безнадежно затягивается в коридорах согласований.

Как я уже говорил ранее — злоумышленники работают в режиме абсолютной свободы. Внедрение новых инструментов атаки происходит мгновенно: у хакеров нет тендерных комитетов, службы закупок и необходимости согласовывать бюджеты в трех инстанциях. Они используют технологии «с колес», адаптируя сценарии взлома под новые реалии в реальном времени.

Банки, напротив, вынуждены бежать марафон с препятствиями. Пока организация проходит путь от идеи до подписания договора, атакующие уже меняют тактику. Технология, которую закупали для защиты от вчерашних угроз, рискует устареть еще до момента подписания акта приемки. В гонке, где ландшафт меняется каждые полгода, классические долгие согласования сами по себе становятся уязвимостью.

Ситуацию усугубляет разрыв между IT и бизнесом. Руководство часто требует метрик, напрямую влияющих на прибыль, воспринимая риски безопасности как вторичные. В итоге директора по защите вынуждены тратить время не на реальную борьбу с угрозами, а на бесконечное доказательство того, что инвестиции в кибербезопасность — это условие выживания компании.

В итоге

Российский банковский сектор переживает своего рода «рубикон» — мы привыкли гордиться своим уровнем цифровизации, но сегодня условия игры кардинально изменились. Сочетание дефицита оборудования, нехватки людей и деструктивной громоздкости создают дополнительные проблемы.

Важно понимать: есть вещи, на которые отдельный банк или финансовая организация повлиять не может. Мы не в силах изменить мировые цены на чипы или по щелчку пальца вырастить тысячи новых инженеров. Это внешние условия, с которыми придется жить ближайшие годы (хотя тезис с инженерами может быть оспорен).

В текущих условиях реалистичной целью становится не победа в глобальной гонке, а обеспечение оперативного паритета с атакующей стороной. А для этого нужно пересмотреть внутренние стратегии:

- Изменить подход к безопасности: инвестиции в защиту с помощью ИИ должны стать условием для получения прибыли, а не просто строкой расходов. Если прибыль не защищена, ее легко потерять.

- Запустить организационный спринт: необходимо устранить фактор внутренней бюрократии. Решения, доказавшие эффективность на тестах, должны внедряться максимально быстро в обход долгих согласований. Банк должен быть быстрее своих регламентов.

- Компенсировать дефицит: использовать ИИ для замещения нехватки людей и оборудования.

Победу в этой гонке одержит не тот, кто может купить больше дорогих и модных инструментов защиты, а тот, кто научится максимально быстро и эффективно использовать имеющиеся ресурсы для одновременного роста, защиты, инвестиций в рост и обучения молодых кадров.

Скопировать ссылку

Скопировать ссылку